Wspierałem dziś partnera w zakresie podłączenia sieci on-prem do Azure z wykorzystaniem Mikrotik. Wiem, że Mikrotiki nie mają formalnie wsparcia (jeszcze), ale bardzo je sobie cenię więc postanowiłem ustawić połączenie.

W sieci jest trochę instrukcji, niestety nie są one aktualne i konfiguracja z ich zaleceniami nie działa 🙁

Parametry jakich użyłem po swojej stronie. Router OS w wersji 6.39.2.

/ip ipsec proposal

set [ find default=yes ] disabled=yes enc-algorithms=3des

add auth-algorithms=sha256 enc-algorithms=aes-256-cbc lifetime=8h name=azure pfs-group=none

/ip ipsec peer

add address=AZURE_GW_IP dpd-interval=disable-dpd enc-algorithm=aes-256 hash-algorithm=sha256 \

secret=IPSEC_SECRET

/ip ipsec policy

set 0 disabled=yes dst-address=0.0.0.0/0 src-address=0.0.0.0/0

add dst-address=AZURE_LOCAL_NET level=unique proposal=azure sa-dst-address=AZURE_GW_IP \

sa-src-address=ONPREM_GW_IP src-address=ONPREM_LOCAL_NET tunnel=yes

/ip firewall nat

add action=accept chain=srcnat dst-address=AZURE_LOCAL_NET src-address=ONPREM_LOCAL_NET place-before=0

Parametry jakich użyłem po swojej stronie:

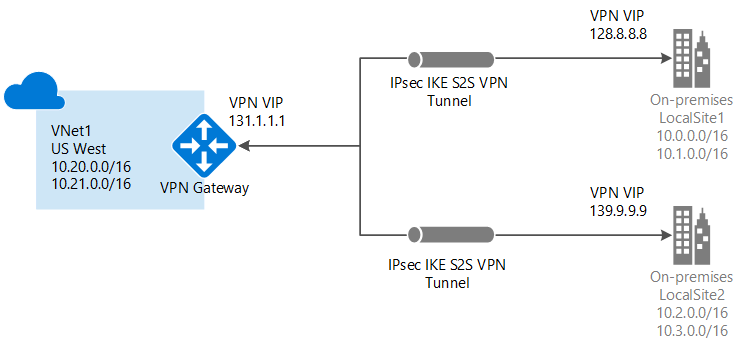

AZURE_GW_IP – Adres Virtual Network Gateway po stronie Azure

AZURE_LOCAL_NET – Adres sieci po stronie Azure, z którą będziemy się łączyć.

ONPREM_GW_IP – Adres gateway po naszej stronie – publiczny adres Mikrotik

ONPREM_LOCAL_NET – Adres sieci po stronie on-prem

Bardzo ważna jest ostatnia linijka, należy ją dodac przed pierwszym srcnat wychodzącym z naszej sieci by pakiety wychodzące do Azure nie były NAT-owane.